Angriffe auf zu schützende Informationen werden professioneller

Die Angriffe auf zu schützende Informationen werden professioneller und steigen Jahr für Jahr, und die entstehenden Risiken werden dementsprechend immer größer. Eine regelrechte Jagd nach den „Zero Days“, Sicherheitslücken in Software, findet statt, um sie an den Meistbietenden zu verkaufen. Diese Profitgier verhindert aktuell noch häufig die Veröffentlichung der Sicherheitslücken.

Gerade auch Banken mit ihren vertraulichen Kundendaten, ihren Zahlungsströmen und dem Handel stehen im Fokus der Angreifer. Sind beispielweise Transaktionen manipulierbar oder Kundendaten frei verfügbar, so wird die Bank um Ihr Überleben kämpfen müssen – ein fatales Ereignis, welches in den meisten Fällen noch nicht in die Gewichtung entsprechender Gegenmaßnahmen eingeht.

Diese existenzielle Gefährdung sollte eigentlich die richtige Motivation sein, um das Thema Information Security in Banken ganz oben auf die Agenda zu setzen.

Trotzdem steht das Thema Information Security nicht oder nur selten im Mittelpunkt. Das hat mehrere Gründe:

Regulatorische Themen binden die IT-Budgets

Von bestehenden IT-Budgets werden bisher maximal 3 %–8 % für Informationssicherheit ausgegeben. Der Hauptanteil des Budgets, nahezu 70 %, wird für Wartung, Anpassungen und Compliance ausgegeben.

Fehlende Awareness

Es besteht ein Grundvertrauen, dass man das Sicherheitsmanagement im Griff hat und nicht zu den Betroffenen oder künftig Geschädigten gehören wird. Dabei werden im Sicherheitsmanagement meist nur die Bereiche „Personal Safety“, „Business Continuity“ und „Physical Security“ gut abgedeckt, während die „Information Security“ ein Schattendasein führt.

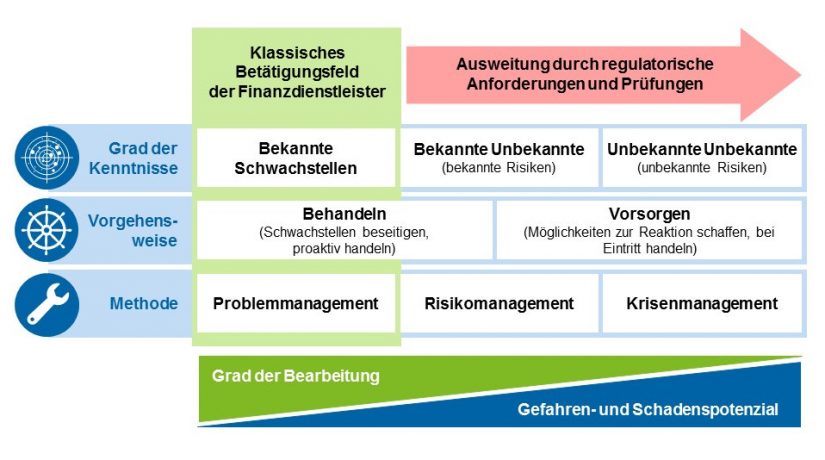

Konzentration auf bekannte Schwachstellen

Die Finanzdienstleister fokussieren sich sehr häufig auf die Beseitigung bekannter Schwachstellen. Die bekannten und unbekannten Risiken werden nur ungenügend behandelt. Dabei sind es jedoch gerade diese, die die höchsten Gefahren- und Schadenspotentiale in sich tragen.

Bereits jetzt und in den nächsten Jahren wird diese Haltung zunehmend aufgebrochen:

- Kontrollierende Behörden setzen vermehrt das Thema Information Security auf den Prüfstand

- EU-Verordnungen verstärken die Bedeutung und erheben Sanktionen (z. B. GDPR)

- Weiter steigender Marktdruck und Kriminalisierung

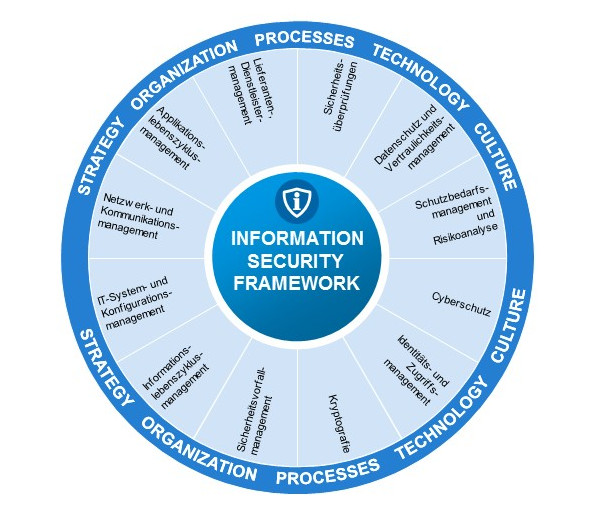

Nur ein holistischer Ansatz verspricht Besserung und erzeugt eine adäquate Aufstellung zur Beherrschung der Risiken. Das „Information Security Framework“ mit seinen zwölf Disziplinen erzeugt die Fähigkeit, alle relevanten Informationssicherheitsaspekte zu behandeln:

Dabei sind die einzelnen Disziplinen nicht nur reine IT-Themen – es ist vielmehr ein interdisziplinäres Zusammenspiel von Betriebswirten und IT gefordert. Nur so können neben den zu ergreifenden technologischen Maßnahmen gerade strategische, organisatorische und prozessuale Aspekte effektiv bearbeitet werden.

Zentrales Basiselement zur Ableitung von Sicherheitsmaßnahmen und Verbesserung der Informationssicherheit ist dabei die Disziplin „Schutzbedarfsmanagement und Risikoanalyse“. Sie setzt sich aus der Erhebung des nötigen Schutzbedarfs, des bestehenden Schutzniveaus und der Ableitung von Risikoszenarien aus Bedrohungen und dazugehörenden Schwachstellen zusammen.

Die Umsetzung dieser Teilschritte erscheint einfach, ist in der Praxis aber komplex und meistens aufwendig. Herausforderungen dabei sind die Vollständigkeit und die Effektivität:

Vollständigkeit

Enthalten die Geschäftsprozesse nur die Kernprozesse, sind die Geschäftsdatenmodelle nur für einzelne Geschäftsbereiche und nicht gesamthaft verfügbar oder sind IDV-Applikationen nur vereinzelt Bestandteil der Applikationslisten, so ist zunächst einige Grundlagenarbeit zur Vervollständigung der Ausgangslisten/-modelle notwendig. Gleiches gilt natürlich für Bedrohungslisten und mögliche Schwachstellen.

BankingHub-Newsletter

„(erforderlich)“ zeigt erforderliche Felder an

Effektivität

Selbst wenn vollständige und aktuell gepflegte Listen vorliegen, lohnt es sich gerade die Geschäftsprozesse und die Geschäftsdatenmodelle einer informationssicherheitsrelevanten Strukturierung zu unterziehen, damit die Erhebung effektiv durchgeführt werden kann. So führt eine zu grobe Strukturierung zu einem grundsätzlich zu hohen Schutzbedarf, während eine zu detaillierte Strukturierung meist zu aufwendig und nicht dauerhaft pflegbar ist.

Damit die Ressourcen für die Aufstellung und Bewertung von Risikoszenarien effektiv eingesetzt werden können, sind Rahmenbedingungen, wie Behandlungskriterien (z. B. Bagatellgrenzen), vorzugeben und entsprechende Erfahrung und Know-how aufzubauen und vorzuhalten.

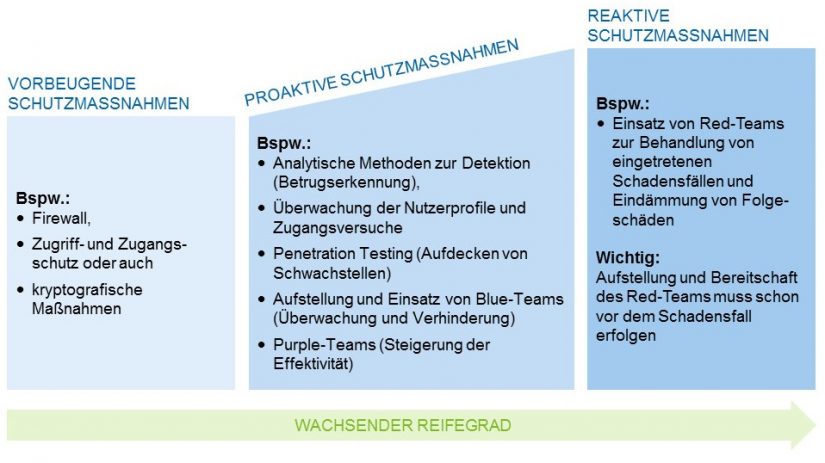

Um Informationssicherheit zu gewährleisten, reicht es nicht einfach aus, für bekannte Schwachstellen technologische Schutzmaßnahmen zu ergreifen. Vielmehr ist das Wissen darüber, wo, wie und welche Informationen verarbeitet werden, entscheidend, um diese bei Bedarf effektiv technologisch, organisatorisch und prozessual zu schützen.

Da es eine vollständige Sicherheit trotz allem nicht geben kann, ist es zudem entscheidend, sich auf Sicherheitsvorfälle gerade organisatorisch und auch prozessual vorzubereiten, um dann überhaupt und auch zeitnah effektive Maßnahmen zur Schadensbegrenzung einleiten zu können.

Daher ist es dringend geboten, neben präventiven auch proaktive und reaktive Fähigkeiten zu entwickeln und vorzuhalten.

Insgesamt betrachtet tritt die Informationssicherheit wieder stärker in den Fokus der Bearbeitung – getrieben durch Regulatorik und andere Vorschriften, aber auch vor allem durch die zunehmende Notwendigkeit, die komplexere Datenverarbeitung und damit einhergehende Informationen zu schützen.

Aufgrund größerer Vorfälle und mit zunehmender Wahrnehmung der existenziellen Bedrohungslage werden die Banken hier wieder mehr Budget allokieren und das Thema systematischer angehen müssen, als dies heute der Fall ist. Doch auch die technischen Möglichkeiten entwickeln sich im gleichen Zuge weiter, und ein systematisches, proaktives Angehen des Themenkomplexes „Informationssicherheit“ kann hier helfen, Risiken zu minimieren und einen Investitionsstau vorzubeugen. Eine Standortbestimmung, am besten anhand eines verprobten Maturity-Check-Modells, ist dabei ein wichtiger erster Schritt.