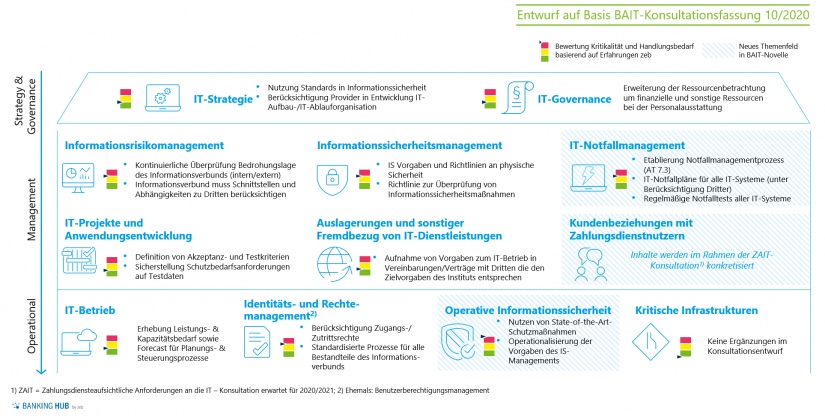

Anforderungen verschärfen sich für national beaufsichtigte Institute

Die erweiterten Anforderungen verschärfen sich nun auch für national beaufsichtigte Institute, wenn die BAIT im kommenden Jahr Anwendung finden werden. Durch die Aufnahme des Kapitels zum Kundenbeziehungsmanagement mit Nutzern von Zahlungsdiensten wird zudem der Anwendungskreis der BAIT um Institute, die Zahlungsdienste erbringen, erweitert.

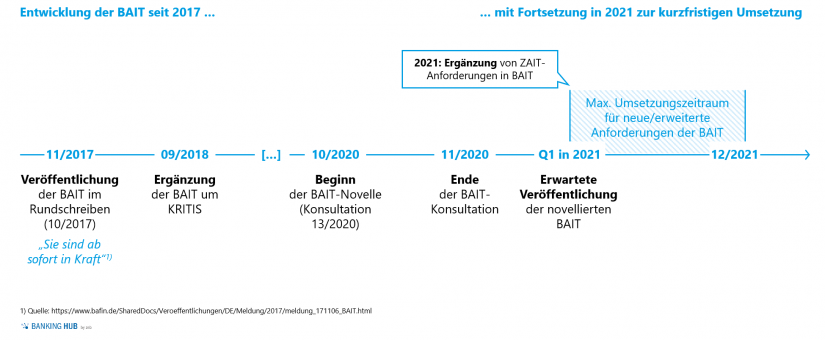

Die Konsultation endet im November. Wir erwarten die finale Veröffentlichung im ersten Quartal 2021. Ähnlich wie bei der Veröffentlichung der BAIT 10/2017 rechnen wir auch 2021 mit einem kurzen Umsetzungszeitraum, da die Anforderungen aus den EBA-ICT GL als „grundsätzlich bekannt“ vorausgesetzt werden könnten.

Die neuen Kapiteln der BAIT im Überblick – Handlungsbedarf gegeben

Neues Kapitel „IT-Notfallmanagement“ konkretisiert und erweitert Anforderungen auf nationaler Ebene

Die Ergänzung des Kapitels „IT-Notfallmanagement“ überrascht wenig, da bereits in den EBA-ICT GL ein entsprechendes Kapitel enthalten ist und damit die BaFin Ihre Vorgaben hier nun analog aufstellt. Bezugnehmend auf die MaRisk wird die Etablierung und Dokumentation von Notfallprozessen in Bezug auf die IT gefordert – inkl. des Einbezugs von Auslagerungsunternehmen.

Zwar ist das übergreifende Notfallkonzept durch die MaRisk (AT 7.3) bereits etabliert und im Zusammenhang mit der Corona-Pandemie in vielen Bereichen erst kürzlich auf die Probe gestellt worden (siehe Prozesse & IT in der ersten COVID-19-Welle), doch fehlte bisher eine formalisierte regulatorische Anforderung im Kontext der IT.

Dementsprechend wird nun die Erstellung von Notfallkonzepten für IT-Systeme in kritischen Prozessen vorgegeben, sodass die Institute u. a. Wiederanlauf-, Notbetriebs- und Wiederherstellungspläne erstellen müssen. Regelmäßig sind diese Pläne auf Aktualität und Wirksamkeit zu überprüfen. Hierzu sind umfassende IT-Notfallpläne inkl. Testkonzepten zu formulieren, in denen – wie auch in allen anderen IT-Notfalldokumenten – die Abhängigkeiten zu Auslagerungsunternehmen zu beachten sind. Hier ist eine konsistente Berücksichtigung der durch die MaRisk 6. Novelle vorgegebenen Mindest-Notfallszenarien notwendig.

BankingHub-Newsletter

„(erforderlich)“ zeigt erforderliche Felder an

Operationalisierung der Vorgaben des Informationssicherheitsmanagements im neuen Kapitel „Operative Informationssicherheit“

Das neue Kapitel „Operative Informationssicherheit“ adressiert die Operationalisierung der Vorgaben der Informationssicherheit und grenzt sich hierdurch klar vom weiterhin bestehenden Kapitel „IT-Betrieb“ ab. Folglich stellt dieses Kapitel Anforderungen an die Ausgestaltung von Schutzmaßnahmen entsprechend dem Stand der Technik, was die betroffenen Institute in der Praxis häufig vor potenzielle Herausforderungen stellen wird.

Die Anforderungen zur aktiven Prüfung der jeweiligen Systemsicherheit übersteigen dabei die in den EBA-ICT GL beschriebenen Anforderungen und waren bisher nicht Gegenstand der BAIT. Damit einhergehend ist die implizite Forderung zur Etablierung eines „Security Operations Center (SOC)“, in dem das Monitoring der Systeme zentral gesteuert wird.

Neben den regulären Maßnahmen zur betrieblichen Überwachung wird die proaktive Durchführung von Sicherheitsanalysen und Penetrationstests gefordert, um die Sicherheit des IT-Betriebs praktisch nachzuweisen. Vor dem Hintergrund der nun durchgeführten Konsultation und des nach wie vor geltenden Proportionalitätsprinzips der Anforderungen wird hier abzuwarten sein, wie stark gewichtet die Anforderungen in der finalen BAIT-Fassung sein werden und auf welche Bereiche diese anzuwenden wären.

Spezielle Anforderungen für Zahlungsdienstleister in zusätzlichem Kapitel

Für Zahlungsdienstleister, die mittelbar unter die BAIT-Anforderungen fallen, ergeben sich zahlreiche Anforderungen, die mit einem teils erheblichen Umsetzungsaufwand für die betroffenen Unternehmen verbunden sein werden. Zusätzlich wurde analog zu den Anforderungen der EBA-ICT GL ein Kapitel aufgenommen, das primär Anforderungen zur Kundenbeziehung mit Zahlungsdienstleistern beschreibt. Die konkreten Anforderungen werden allerdings erst in der angekündigten Konsultation der sog. „Zahlungsdiensteaufsichtliche(n) Anforderungen an die IT“ (ZAIT) konkretisiert und werden dann in die finale Fassung der novellierten BAIT überführt.

Zusätzlicher Handlungsbedarf durch angepasste Bestandskapitel, insbesondere bei Informationssicherheits- & -risikomanagement

Neben den neuen Kapiteln wurden auch Inhalte bestehender Kapitel größtenteils überarbeitet, und die korrespondierenden Anpassungen verursachen in der Umsetzung für die Institute nach unserer ersten Einschätzung i. d. R. einen niedrigen bis mittleren Handlungsbedarf.

Einzige Ausnahme stellt das Kapitel zu kritischen Infrastrukturen dar, das wortgleich im Vergleich zur heutigen Fassung fortgeführt wird. Somit entsteht hier kein neuer Handlungsbedarf.

Anpassungen in Anforderungen zur IT-Strategie & IT-Governance

In den Kapiteln zu IT-Strategie & IT-Governance gibt es nur wenige inhaltliche Anpassungen wie die explizite Aufnahme der Informationssicherheit als Bestandteil der IT-Strategie. Im Zuge der wachsenden Management-Attention auf IT und IT-Sicherheit verwundert diese Konkretisierung nicht. Vielmehr ist die schon geforderte Verknüpfung von Geschäfts- und IT-Strategie als bestätigt anzusehen, da dies durch die zusätzliche Konkretisierung um Informationssicherheitsaspekte fortgeführt wird.

Das Kapitel Auslagerungen wurde ebenfalls nur hinsichtlich der Aufnahme von Vorgaben an den IT-Betrieb in Vereinbarungen/Verträgen mit Auslagerungspartnern ergänzt, sodass die Anforderungen der BAIT im Vergleich zu den wesentlichen Änderungen der Anforderungen aus der MaRisk-Konsultation 14/20 vergleichsweise gering ausfallen.

Konkretisierung des Informationsverbunds bedeutet neue Anforderungen in Informationsrisiko- & Informationssicherheitsmanagement

Im Informationsrisikomanagement werden ebenfalls neue und konkretisierte Anforderungen beschrieben. So werden die hier verorteten Kontrollaufgaben nochmals expliziert – insbesondere bzgl. der Schutzbedarfsfeststellungen, die es zu überprüfen gilt. Zusätzlich ist die Bedrohungslage des Unternehmens auf Basis interner und externer Bedrohungen laufend zu überwachen.

In diesem Kapitel wird insbesondere der Informationsverbund, den es in Bezug auf die Schutzziele: Verfügbarkeit, Authentizität, Integrität und Vertraulichkeit ganzheitlich zu betrachten gilt, herausgestellt. Folglich müssten sich über eine Verzahnung der kritischen Prozesse und verarbeiteten Daten die hiermit verbundenen Kontinuitätsanforderungen automatisch ableiten lassen – eine Anforderung, die viele Institute vor Herausforderungen stellt. Dabei sind hier nicht nur die einzelnen Anwendungen, Systeme und Räume zu betrachten, sondern auch Schnittstellen und Abhängigkeiten zu Dritten zu berücksichtigen.

Ein weiterer maßgeblicher Aufwandstreiber wird durch die geforderte laufende Prüfung von Schwachstellen innerhalb des Informationsverbunds abgebildet. Die operative Tätigkeit hierzu kann zwar durch ein „Security Operations Center“ erfolgen (siehe Beschreibung oben zu operativer IT-Sicherheit), doch entstehen in der Konsequenz Steuerungsaufwände. Dies wirft auch die Frage auf, ob das Informationsrisikomanagement als eigene Einheit in der Organisation zu verankern ist. Hierzu stellt die Novellierung BAIT keine direkten Anforderungen, sodass dies in Zukunft zu beobachten ist. Wir erwarten entsprechende Einheiten mittelfristig zumindest in großen und mittelgroßen Häusern in der „2nd Line of Defense“.

Im Rahmen der Anpassungen im Informationssicherheitsmanagement zeigen sich auch hier Handlungsbedarfe. Dies betrifft einerseits Mitarbeitende respektive abteilungs /fachbereichsspezifische Informationssicherheitsschulungen und Awareness-Maßnahmen (analog zu den Vorgaben der EBA-ICT GL).

Regulatory Compliance effizient sicherstellen

Behalten Sie den Überblick über die aktuellen regulatorischen Initiativen und ordnen Sie deren Relevanz für Ihr Haus effizient ein:

Auf Anfrage stellen wir Ihnen gerne detaillierte Informationen zum Leistungsumfang sowie einen befristeten Testzugang zu unserem Serviceangebot bereit. Bitte kontaktieren Sie uns unter subscription@regulatory-hub.com.

Nur wenige Anpassungen in der Anwendungsentwicklung

Die überarbeiteten Anforderungen im Kapitel „IT-Projekte und Anwendungsentwicklung“ enthalten insbesondere für den Test von Software neue Anforderungen. So werden formulierte Akzeptanzkriterien für jede gestellte Anforderung regulatorisch gefordert. Weiterhin wird die Sicherstellung des Schutzbedarfs von Informationen im Rahmen von Tests auf entsprechenden Umgebungen gefordert und erhöht damit die Anforderungen an die Bereitstellung der Umgebungen.

Im Zuge der immer weiter fortschreitenden Digitalisierung und der Nutzung agiler Methoden befinden sich eben diese Anforderungen in einem Spannungsfeld – da Regulatorik in gewissem Maße die Agilität bremst. Um eine kundenorientierte Perspektive in der Durchführung von IT-Projekten zu etablieren, ist häufig die Nutzung vertraulicher, personenbeziehbarer Daten notwendig. Die Wahrung des Schutzbedarfs darf dabei nicht vernachlässigt werden.

Erweiterte Anforderungen im IAM-Umfeld

Das ehemals genannte Kapitel „Benutzerberechtigungsmanagement“ wurde in „Identitäts- und Rechtemanagement“, und die hierin beschriebenen Anforderungen wurden geschärft. Die bisherigee sparsame Rechtvergabe hat weiterhin Bestand und ist nun auf sämtliche Bestandteile des Informationsverbunds anzuwenden. Damit erweitern sich die Anforderungen auch auf die explizite Überwachung (physischer) Zugänge und Zutritte, die es gilt, in die standardisierten Kontrollprozesse zu integrieren. Ferner wird die Etablierung von Root-Cause-Analysen gefordert, um Ursachen von Abweichungen, die bspw. durch Rezertifizierungen aufgedeckt werden, zu identifizieren. So können erkannte Muster schnellstmöglich einer zentralen Lösung zugeführt werden.

BAIT-Novelle im Kontext der CIO-Agenda

Die Novelle der BAIT bringt substanzielle monetäre Implikationen für die betroffenen Institute mit sich. Zum initialen Aufwand für Umsetzungsprojekte kommen im laufenden Betrieb Kosten hinzu, um die gestiegenen Anforderungen mit Ressourcen zu unterlegen. Weiterhin werden die Aufwände im Kontext von Auslagerungen voraussichtlich ebenso ansteigen. Die Novellierung der BAIT nur aus der Kostenperspektive zu betrachten, erscheint allerdings zu kurz gesprungen, da die Regulatorik aktuelle Themen der CIO-Agenda aufgreift und damit abermals hervorgehoben wird, dass die IT zunehmend wertschöpfend für die Banken wirkt und nicht als Cost-Center anzusehen ist.

Die Anforderungen der nun vorgelegten BAIT-Novelle erfordern eine gesamtbankweite Betrachtung einzelner Themen und keine fokussierte IT-Sicht. Dies wird bei den Anforderungen zum Notfallmanagement besonders deutlich, doch gilt dies genauso für die Themen rund um die Entwicklungsvorhaben, für die erweiterte fachliche Validierungen gefordert werden. Hiermit ist eine enge Zusammenarbeit zwischen Fachbereichen und IT notwendig. Die zwangsläufige Involvierung und Information zur IT auf Ebene der Geschäftsführung schließt sich hier an. Die gestellten Anforderungen können in Teilen sogar als Ideengeber für Innovation und Automatisierung verstanden werden wie die zusätzliche ganzheitliche, standardisierte Ausrichtung im Identitäts- und Rechtemanagement.

Folglich bedeutet die BAIT-Novelle zwar Umsetzungskosten für die Institute, doch gibt es diverse Anknüpfungspunkte für aktuelle Themen auf der Agenda der CIOs und korrespondierende Verantwortlichkeiten, die auf diesem Wege den IT-Abteilungen helfen, innerhalb der Bankorganisation relevante Themen auch zu platzieren und zu verfolgen.

Fazit zur BAIT-Novelle (Konsultation 13/2020) – kurzfristige Umsetzung in 2021

Auf Basis des veröffentlichten Konsultationsentwurfs erwarten wir in einer Vielzahl von Instituten unterschiedlicher Größe und Komplexität mittlere bis große Handlungsbedarfe, die insbesondere aus den neuen Kapiteln „Operative Informationssicherheit“ und „IT-Notfallmanagement“ sowie den bestehenden Kapiteln rund um „Informationsrisikomanagement“ und „Informationssicherheitsmanagement“ resultieren.

Bei Sparkassen und Genossenschaften wird zwar ein Großteil der Handlungsbedarfe durch zentrale IT-Dienstleister (inkl. Rechenzentren) und Verbände abgedeckt – dennoch kommen auch hier die einzelnen Institute nicht umhin, ihre Handlungsbedarfe zu identifizieren, einzelne Maßnahmen zu adaptieren und in den bestehenden Prozessen und Verfahren umzusetzen. Hieran angeschlossen werden auch die IT-Provider der Adressaten aktiv werden müssen, um im Rahmen der bestehenden Auslagerungen die für sie ebenfalls geltenden regulatorischen Vorgaben zu erfüllen.

Die finale Veröffentlichung der novellierten BAIT wird für das erste Quartal 2021 erwartet. Aufgrund unserer Erfahrungen ist mit einer kurzen Umsetzungsfrist zu rechnen, sodass es aus unserer Sicht sinnvoll erscheint, sich schnellstmöglich mit den Anforderungen vertraut zu machen und diese institutsspezifisch zwecks potenzieller Handlungsbedarfe zu bewerten. Sollte noch die Möglichkeit bestehen, wäre anzuraten, in der Projektportfolioplanung ein Umsetzungsprojekt etwa für das zweite Quartal 2021 vorzusehen.

Integriertes Lösungsangebot

zeb bietet Ihnen einen ausgewogenen Blick auf die verschiedenen Ziele der CIO-Agenda verbunden mit einer langjährigen Expertise in Vorbereitung, Begleitung & Unterstützung unserer Kunden in Prüfungssituationen. So bleibt Ihr Institut BAIT compliant ohne die anderen Ziele aus den Auge zu verlieren.